Egzamin E.13 maj 2013

Przegląd pytań z arkusza pisemnego. Egzamin E.13 maj 2013.

1. W firmowej sieci bezprzewodowej została uruchomiona usługa polegająca na tłumaczeniu nazw mnemonicznych. Jest to usługa

A. DHCP

B. RADIUS

C. DNS

D. RDS

2. Rolą routera jest

A. przekazywanie pakietów TCP/IP z sieci źródłowej do docelowej.

B. zabezpieczenia sieci przed atakiem z zewnątrz i z wewnątrz.

C. wyeliminowanie kolizji.

D. tłumaczenie nazwy na adresy IP.

3. Wskaż prawidłową postać maski podsieci.

A. 255.255.255.255

B. 0.0.0.0

C. 255.252.252.255

D. 255.255.0.128

4. Jaki adres IP odpowiada nazwie mnemonicznej localhost?

A. 192.168.1.255

B. 127.0.0.1

C. 192.168.1.1

D. 192.168.1.0

5. Jaki protokół odpowiada za zamianą adresów IP na adresy kontroli dostępu do nośnika (MAC)?

A. ARP

B. SMTP

C. RARP

D. SNMP

6. AES (ang. Advanced Encryption Standard)

A. wykorzystuje symetryczny algorytm szyfrujący.

B. jest poprzednikiem DES (ang. Data Encryption Standard).

C. nie może być wykorzystany przy szyfrowaniu plików.

D. nie może być zaimplementowany sprzętowo.

7. Który protokół obsługuje rozproszone wysyłanie i pobieranie plików?

A. Radius

B. FTP

C. BitTorrent

D. HTTPS

8. Który z protokołów jest szyfrowanym protokołem terminalowym?

A. SSH

B. TFTP

C. telnet

D. POP3

9. Translacją nazw domenowych na adresy sieciowe zajmuje się usługa

A. SMTP

B. DNS

C. SNMP

D. DHCP

10. Który z protokołów jest protokołem wykorzystywanym do zarządzania urządzeniami sieciowymi?

A. SNMP

B. SMTP

C. SFTP

D. DNS

11. Litera S w protokole FTPS oznacza zabezpieczanie przesyłanych danych poprzez

A. szyfrowanie.

B. logowanie.

C. autoryzację.

D. uwierzytelnianie.

12. Który z protokołów jest protokołem synchronizacji czasu?

A. NTP

B. FTP

C. HTTP

D. NNTP

13. Do cech pojedynczego konta użytkownika pracującego w systemie Windows Serwer należy

A. maksymalna wielkość profilu użytkownika.

B. numer telefonu, pod który ma oddzwonić serwer w przypadku nawiązania połączenia telefonicznego przez tego użytkownika.

C. maksymalna wielkość pojedynczego pliku jaką użytkownik może zapisać na dysku serwera.

D. maksymalna wielkość pulpitu użytkownika.

14. Podstawową funkcją serwera FTP jest

A. udostępnianie plików.

B. monitoring sieci.

C. synchronizacja czasu.

D. zarządzanie kontami poczty.

15. Wskaż domyślny port do przekazywania poleceń (command) serwera usługi FTP?

A. 25

B. 110

C. 20

D. 21

16. Jaki jest domyślny port serwera usługi WWW?

A. 80

B. 8080

C. 8081

D. 800

17. Do śledzenia trasy datagramu IP do punktu docelowego służy polecenie

A. route

B. nslookup

C. ping

D. tracert

18. Jaki protokół jest wykorzystywany podczas inicjacji sesji VoIP?

A. SDP

B. MCGP

C. MIME

D. SIP

19. Każdy kolejny router IP na trasie pakietu

A. zmniejsza wartość TTL przekazywanego pakietu o dwa.

B. zwiększa wartość TTL przekazywanego pakietu o dwa.

C. zmniejsza wartość TTL przekazywanego pakietu o jeden.

D. zwiększa wartość TTL przekazywanego pakietu o jeden.

20. Który standard wykorzystuje częstotliwość 5 GHz?

A. 802.11a

B. 802.11b

C. 802.11

D. 802.11g

21. Ile maksymalnie kanałów, z dostępnego spectrum kanałów standardu 802.11b, można wykorzystywać na terenie Polski?

A. 9 kanałów.

B. 10 kanałów.

C. 11 kanałów.

D. 13 kanałów.

22. Najwyższy poziom bezpieczeństwa sieci bezprzewodowej zapewni szyfrowanie

A. WPA

B. WEP

C. WPA2

D. ROT13

23. Sieć o adresie 192.168.1.128/29 pozwala na podłączenie

A. 16 hostów.

B. 6 hostów.

C. 8 hostów.

D. 12 hostów.

24. Wskaż poprawną postać maski

A. 255.255.255.96

B. 255.255.255.64

C. 255.255.255.228

D. 255.255.255.192

25. Jaki jest maksymalny rozmiar pojedynczego datagramu IPv4, którego wielkość liczona jest wraz z jego nagłówkiem?

A. 256 kB

B. 128 kB

C. 32 kB

D. 64 kB

26. Poprawny adres komputera dla maski 255.255.255.0, to adres

A. 122.168.1.0

B. 192.168.1.255

C. 122.0.0.255

D. 192.168.1.1

27. Który z adresów IP jest adresem prywatnym?

A. 192.168.0.1

B. 190.5.7.126

C. 38.176.55.44

D. 131.107.5.65

28. W adresowaniu klasowym adres IP 74.100.7.8 należy do

A. klasy B.

B. klasy C.

C. klasy D.

D. klasy A.

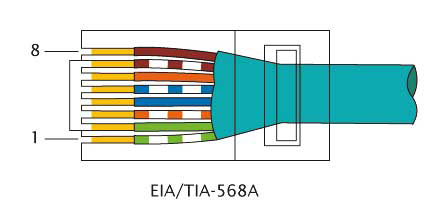

29. W sieci Ethernet 100BaseTX dla transmisji danych wykorzystywane są żyły kabla UTP dołączone do pinów

A. 1, 2, 5, 6

B. 4, 5, 6, 7

C. 1, 2, 3, 4

D. 1, 2, 3, 6

30. Jakie narzędzie należy wybrać, aby podłączyć żyły kablowe skrętki do gniazda Ethernet?

A. Zaciskarkę RJ-11

B. Zaciskarkę RJ-45

C. Wciskacz LSA

D. Zaciskarkę BNC

31. W technologii Ethernet 100BaseTX wymagane jest stosowanie skrętki

A. kategorii 3

B. kategorii 1

C. kategorii 5

D. kategorii 2

32. Najszybszą możliwą transmisję danych w sieci bezprzewodowej umożliwia standard

A. 802.11g

B. 802.11b

C. 802.11a

D. 802.11n

33. Granicy dla domeny kolizyjnej nie wyznaczają porty urządzeń takich jak

A. most (ang. bridge).

B. koncentrator (ang. hub).

C. router.

D. przełącznik (ang. switch).

34. System operacyjny nie zajmuje się

A. planowaniem oraz przydziałem czasu procesora poszczególnym zadaniom.

B. dostarczaniem mechanizmów do synchronizacji zadań i komunikacji pomiędzy zadaniami.

C. tworzeniem źródeł aplikacji systemowych.

D. kontrolę i przydziałem pamięci operacyjnej dla uruchomionych zadań.

35. Urządzenie, które łączy segmenty sieci i przekazuje ramki między segmentami tej sieci z doborem portu urządzenia, do którego są przekazywane poszczególne ramki, to

A. rejestrator.

B. koncentrator.

C. zasilacz awaryjny.

D. przełącznik.

36. Który protokół wykorzystywany jest przez polecenie ping?

A. LDAP

B. ICMP

C. RDP

D. FTP

37. W standardzie IEEE 802.3af dostarczanie energii elektrycznej do różnych urządzeń sieciowych opisuje technologia

A. Power under Control.

B. Power over Internet.

C. Power over Ethernet.

D. Power over Classifications.

38. Które z podanych oznaczeń określa, że jest to kabel typu skrętka posiadający podwójne ekranowanie?

A. FTP

B. UTP

C. SFTP

D. S-STP

39. Sieć Ethernet pracuje w logicznej topologii

A. rozgłaszania.

B. siatki i gwiazdy.

C. siatkowej.

D. pierścieniowej i liniowej.

40. Przekazywanie żetonu (ang. token), występuje w sieci o strukturze fizycznej

A. gwiazdy.

B. magistrali.

C. siatki.

D. pierścienia.